ゼロトラストとは何か

タイトルの通り、「Zero Trust(ゼロトラスト)」というセキュリティモデルについて自身の理解を深めるための記事です。

ゼロトラストとは

「決して信頼せず、常に検証せよ(Never trust, always verify)」 社内外のあらゆるアクセスを「未信頼」とみなし、毎回厳格に認証・認可を行うセキュリティの考え方の中核原則。

ゼロトラストは、2009年ごろにForrester ResearchのJohn Kindervag氏によって提唱され、2010年のレポートなどを通じて広く知られるようになった考え方である。従来の境界型防御から脱却し、ネットワークの内外を問わず脅威に対処するためのアプローチとして整理されている。

まずは引用から。

- ゼロトラストは、ネットワークの内外を問わず、接続するものすべてをデフォルトでは信頼できないものと見なし、厳密な検証を必要とするセキュリティモデルのことです。

- ゼロトラストの基本原則には、最小特権アクセス、継続的な検証、マイクロセグメンテーションといった考え方が組み込まれており、攻撃対象領域を最小化し、ラテラルムーブメントを阻止します。

Zero Trustセキュリティとは、ネットワーク境界(ソフトウェア定義の境界)の内側にいるか外側にいるかに関係なく、内部リソースにアクセスしようとしているすべての人物とデバイスのIDの厳格な検証を必要とするセキュリティモデルのことです。

ゼロトラストの根源的な考えとしては、「信頼せずに常に検証する」という考え方に基づいたセキュリティモデルであり、引用の通り接続するものすべてをデフォルト状態では信頼しない。

この考え方を理解するためには、まずこれまである程度デファクトスタンダードであった「境界防御モデル」について取り上げる必要がある。

境界防御モデルとは

社内ネットワーク(信頼)とインターネット(不信)の境界にファイアウォール等を設置し、外部からの不正侵入を防ぐ手法。 社内ネットワークは安全という前提に基づいている。

+--------------------------------------------------+| 外部ネットワーク || || 攻撃者、不特定多数の端末、インターネット利用者 || |+--------------------------+-----------------------+ | | 厳しく制限 v +-------------+ | Firewall | | IDS / IPS | | WAF | +-------------+ | | 許可された通信のみ通す v+--------------------------------------------------+| 内部ネットワーク || || 社員PC、社内システム、DB、ファイルサーバー || |+--------------------------------------------------+実際の企業ネットワークでは、単純にファイアウォール1つではなく、以下のように複数の領域に分けて管理されていることが多い。

インターネット | | [外部Firewall] | v +-----------+ | DMZ | | Webサーバー | | Mail GW | +-----------+ | | [内部Firewall] | v +-------------------------+ | 内部ネットワーク | | | | 業務AP / DB / AD / FS | +-------------------------+DMZとは、DeMilitarized Zone(非武装地帯)のことを指し、外部公開サーバーを置くための中間領域のこと。 Webサーバーやメールサーバー、VPNゲートウェイなど、インターネットからアクセスされる必要があるものを配置する。 こうすることで、隔離された外部公開サーバーにもし攻撃があった場合でも、すぐに内部ネットワークには到達できないようにすることができる(内部Firewallによって社内LANへの通信は制限されるため)。

多くの場合ファイアウォール1台構成か2台構成で構築される。 ファイアウォールとDMZ(非武装地帯)の関係を解説 | ITトレンド

DMZとは?役割やメリット・デメリット、構築方法を紹介 | CACHATTO COLUMN

境界防御モデルの防御ポイント

インターネット | | 1. Firewall vDMZ | | 2. WAF / IDS / IPS v内部ネットワーク | | 3. 内部Firewall v重要システムそれぞれの防御要素の役割については以下の通り

| 防御要素 | 役割 |

|---|---|

| Firewall | 通信元、宛先、ポートを制御する |

| WAF | Webアプリへの攻撃を検知・防御する |

| IDS | 不審な通信を検知する |

| IPS | 不審な通信を検知して遮断する |

| DMZ | 外部公開サーバーを内部ネットワークから分離する |

| VPN | 社外から社内への安全な接続経路を作る |

| プロキシ | 社内から外部Webへの通信を制御する |

| メールゲートウェイ | マルウェア添付やフィッシングメールを防ぐ |

| 用語についての詳細 |

- IDS(Intrusion Detection System:侵入検知システム)

- ネットワーク上のトラフィックを監視し、不正アクセスや攻撃の痕跡を検知する

- 基本的に「検知のみ」。攻撃を発見すると管理者に通知を行うのみで、直接的な防御機能は持たない

- IPS(Intrusion Prevention System:侵入防止システム)

- IDSの機能に加えて、攻撃を検知した際に即座に防御アクションを実行する

- 不正な通信を遮断したり、攻撃の元となるIPアドレスをブロックしたりすることで、ネットワークを保護する

- VPN(Virtual Private Network)

- 公衆のインターネット回線を通じてプライベートなネットワークを作り出し、データを暗号化して安全に通信できる技術

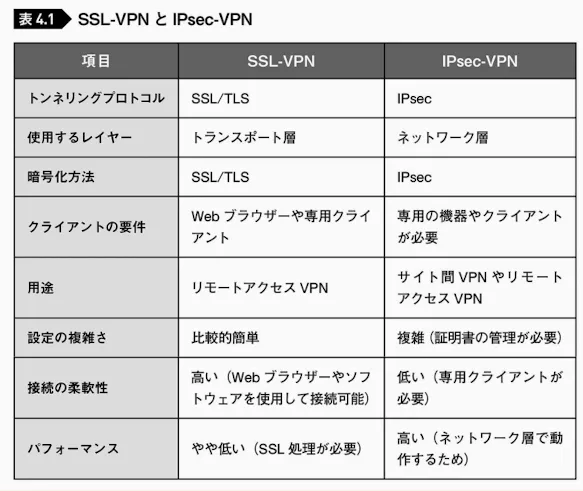

- SSL-VPNとIPsec-VPNの2種類が存在し、それぞれ動作するレイヤーや使用しているプロトコルが異なる

- 従業員が自宅や外出先からインターネット経由で企業の内部へアクセスする場合→SSL-VPNが多い

- 複数のオフィスやデータセンターを安全なトンネルで接続する際では、パフォーマンス面で最適なIPsec-VPNが選択される

引用:Amazon.co.jp: セキュリティエンジニアの知識地図 eBook : 井上 圭, 大塚 淳平, 幸田 将司, 国分 裕, 下川 善久, 洲崎 俊, 関根 鉄平, 坪井 祐一, 山本 和也, 山本 健太, 吉田 聡, 上野 宣: Kindleストア

引用:Amazon.co.jp: セキュリティエンジニアの知識地図 eBook : 井上 圭, 大塚 淳平, 幸田 将司, 国分 裕, 下川 善久, 洲崎 俊, 関根 鉄平, 坪井 祐一, 山本 和也, 山本 健太, 吉田 聡, 上野 宣: Kindleストア

境界防御モデルの限界

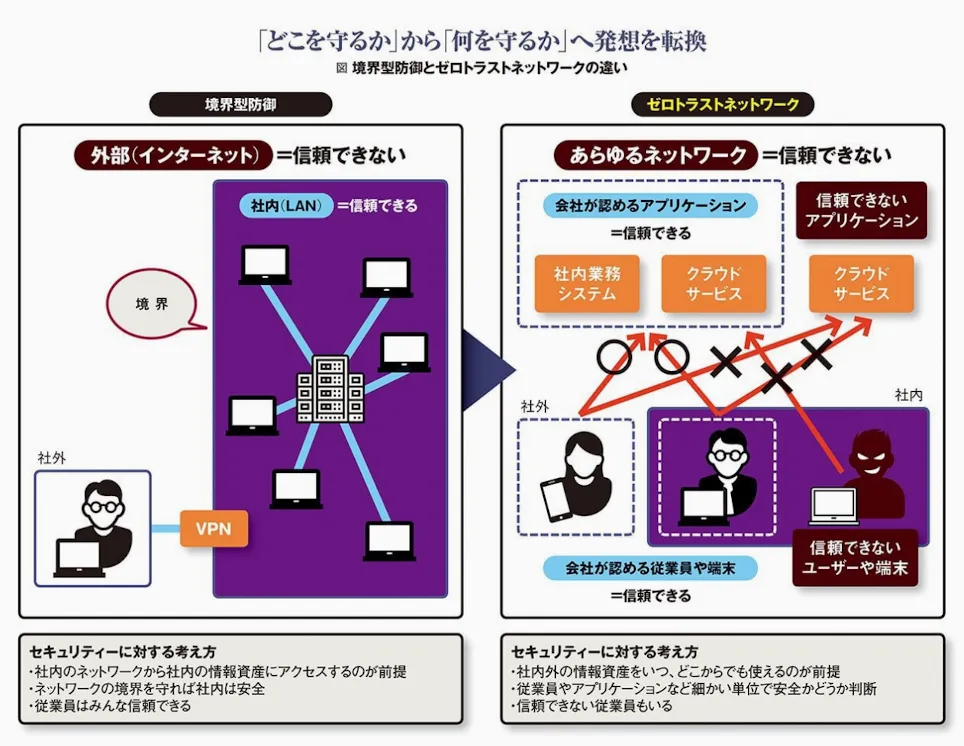

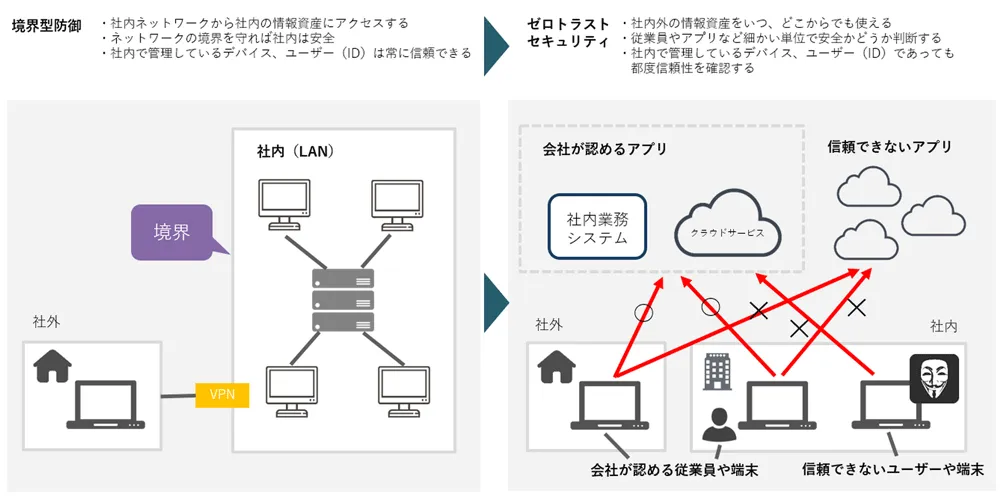

境界型防御は、一度社内ネットワークに入ってしまうと、たとえ問題があったとしても社内にあるデバイスやユーザーは「無条件に信頼されてしまう」ことが多いという課題がある。

外部から社内ネットワークにアクセスする際には、多くの場合VPNを介して社内ネットワークのゾーンにアクセスする。VPNによって外部からアクセスしたユーザー・デバイスは、一度の認証・認可の後に内部のIPアドレスを付与され、以降の通信はVPNのトンネルによって行われる。 一度VPNのセッションが張られてしまうと「社内にいる」のと同様にみなさられるため、それ以上のチェックが行われないケースがほとんどである。 たとえば、社外に持ち出したデバイスが知らない間にマルウェアなどに感染していた場合、このままVPNで社内サーバーに接続してしまうと感染が一気に拡大してしまう危険性もある。

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

また、これまで「守るべき情報及びシステムは、社内ネットワークの中にある」という前提があったが、クラウドサービスの普及により現代では社内ネットワークに限らず、さまざまな箇所で守るべきデータが分散されていった。

+----------------+ | Microsoft 365 | +----------------+

+---------+ +----------------+| 社員PC | ----> | Slack / Teams |+---------+ +----------------+

+----------------+ | GitHub | +----------------+

+----------------+ | AWS / Azure | +----------------+

+----------------+ | 社内システム | +----------------+この状態では、「社内ネットワークの境界」のみを守るのは不十分である。 また、リモートワークの普及により、現在では社員がさまざまな箇所から社内システムなどにアクセスするようになった。 従来の境界防御では、社外から社内へ入るためにはVPNを使用していたが、VPNに入った瞬間に「社内ネットワークに近い場所まで到達できてしまう」というデメリットも挙げられる。 つまり、もしVPNアカウントが盗まれてしまう、などといったことがあると、攻撃者にとって簡単に侵入できる経路となってしまうことになる。 また、VPNにはそのものの問題点もいくつか指摘されている。ここでは引用にとどめつつ3点を記載しておく。

第1はスケーラビリティの問題です。社外からのアクセスユーザーが限られていた時には顕在化しませんでしたが、最近のように社員の多くがリモートアクセスを行う状況ではVPNゲートウェイの処理能力が間に合わなく接続できない、帯域がいっぱいになり通信速度が遅い、といった問題が生じてしまいます。しかしVPNの暗号処理には大きな計算リソースが必要になり、回線増強も費用が高額になるため、全社員分をまかなえるだけの処理能力を確保するのは容易ではありません。

第2は通信経路の問題です。VPNを使用している企業のほとんどは、インターネットにアクセスする際もいったん自社ネットワークに接続し、そこからインターネットに出る設定になっています。そのため想定以上のトラフィックが発生し、社内ネットワークの帯域が逼迫するケースが多いのです。またこのようなアクセス方法ではクラウドサービスまでの経路はどうしても長くなり、遅延などの問題が発生します。その結果、Web会議などのツールが満足に使えないといった状況になりがちです。

そして第3が脆弱性の問題です。VPNの脆弱性は2019年に相次いで発見されており、これらを悪用する攻撃も登場しています。その1つとして挙げられるのが、Pulse Connect Secure VPNの脆弱性です。JPCERT/CCもVPNの脆弱性に関する注意喚起を2019年9月に発しており、2020年3月にはPulse Connect Secure VPNの2つの脆弱性について情報を発信しています。例えば「CVE-2019-11510」という脆弱性を悪用された場合、認証を回避されて任意のファイルを読み取られる危険性があります。また「CVE-2019-11539」という脆弱性が悪用された場合には、コマンドインジェクション対策として実装されているセキュリティ機能がバイパスされ、第三者が任意のコマンドを実行できるようになると報告されています。

従来の境界型防御だけでは守れない企業システム | ゼロトラストセキュリティお役立ち情報 - サイバネット

なお、ゼロトラストはファイアウォール、WAF、DMZ、ネットワーク分離といった境界防御を不要にする考え方ではない。外部公開面を減らす、不要な通信を遮断する、ネットワークを分離するといった対策は現在でも重要である。

ゼロトラストが否定しているのは、「境界の内側にいるという理由だけで暗黙的に信頼する」ことである。

ゼロトラストセキュリティ

ゼロトラストの7大原則

NIST(National Institute of Standards and Technology / 米国国立標準技術研究所)が公開している NIST SP 800-207 では、ゼロトラストの考え方やアーキテクチャが整理されている。

SP 800-207, Zero Trust Architecture | CSRC

クラウドサービスやリモートワークの普及により、従来では有力なセキュリティモデルであった境界防御モデルでは対応しきれない状況が増えてきた。 そこで出てきたのが、表題であるゼロトラストの考え方である。 ゼロトラストの考え方は、境界防御モデルであった「社内ネットワーク内部を信頼する」という前提を捨て去り、「信頼できないことを前提としてセキュリティ対策を講じる」という点である。 情報資産に対する全てのアクセスに対して、アクセス元が適切な権限を有しているか、その挙動(トラフィック)に怪しい点はないか等をチェックし、ログの取得も行うというアプローチとなる。

ゼロトラストには、以下のように大きく7つの基本原則が存在する。

- すべてのデータソースとコンピューティングサービスはリソースと見なされる

- ネットワークの場所に関係なく、すべての通信が安全に行われる

- 個々のリソースへのアクセスはセッション単位で付与される

- リソースへのアクセスは動的ポリシーによって決定される

- 所有するすべてのデバイスと関連するデバイスが、可能な限り最も安全な状態であることを保証し、安全な状態であることを保証するために資産を監視する

- すべてのリソースへの認証と認可は動的であり、アクセスが許可される前に厳格に実施される

- ネットワークインフラと通信の状況について可能な限り多くの情報を収集し、それを利用してセキュリティを改善する ゼロトラストセキュリティとは | ゼロトラストセキュリティお役立ち情報 - サイバネット

上記の引用元から参照するが、ポイントとしては

「信頼は決して暗黙のうちに付与されるのではなく、継続的に評価されること」「アクセスの必要があるものにリソースを制限し、ミッションの実行に必要な最低限の特権(読み取り、書き取り、削除など)のみを付与すること」

であると記載されている。 アクセス管理に必要な構成としては、ユーザー・デバイス・信頼性の3つが挙げられる。これらの点について整理すると、以下の点となる(画像についてはゼロトラストセキュリティとは | ゼロトラストセキュリティお役立ち情報 - サイバネットより引用)

- ユーザー

- 「リソースにアクセスしたユーザーがそのリソースを利用する権限を持っているか」という認証・認可

- デバイス

- 「リソースに接続できるのは企業が所有もしくは許可したデバイスのみ」ということの担保

- 信頼性

- ユーザーがデバイスの認証をする際に、ロケーションやアプリなどの信頼性を判断するために必要な情報を可能な限り収集し、判断することが必要

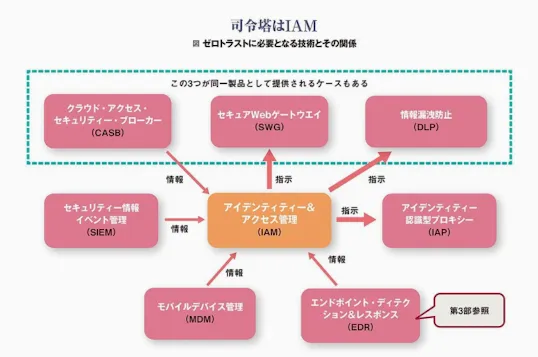

ただ、現時点でこの「ゼロトラストを実現する」ということを一元的に実現するような製品は存在していない。そのため、いくつかの製品や、関連する技術を組み合わせてゼロトラストなセキュリティを実現していくことになる。

ゼロトラストにまつわる技術

ゼロトラストの考え方に立つ場合、従来のように外部からの攻撃を受けるネットワーク境界だけを守るのではなく、データ(Data)、通信(Asset)、アプリケーション(Application)、サービス(Service)からなる「DAAS」を個別に守る。DAASに対して「誰がアクセスできるのかを細かく制御し、アクセス履歴は分析して、不正が起きていないかチェックする。従来の守る対象だったネットワーク境界は、基本的にはLANについて存在しない。それに対してゼロトラストにおいて守るべきDAASは、企業によっては数百から数千個は存在する。

このように膨大な数の防御対象を単一の製品でカバーするのは不可能なので、キンダーバーグ氏は「ゼロトラスト製品は存在しない」と主張しているわけだ。

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

以下では関連するそれぞれの技術要素について概要を掘り下げる。

IAM(Identity and Access Management)

ユーザーの「認証」や、アプリケーションのデータに対するアクセスの「認可」を司る。 ユーザーのID、氏名などを紐づけて保管する「IDデータベース」と、ユーザーが利用できるアプリケーションやデータなどを規定する「アクセスポリシー」に基づいて、ユーザーの認証やアプリケーションの認可を管理する。

また、IAMはSSO(シングルサインオン)の機能も担う。企業が複数のSaaSを同時に利用する際、SaaSごとにパスワードを作成し、従業員に管理させるのは手間がかかる上、情報流出や不正アクセスなどのセキュリティ事故のリスクも高まる。 SSOを利用することで、ユーザーはIAMへのログイン方法さえ覚えればよく、複数のSaaSをパスワード入力なしで利用できるようになる。

以下はIAMの主な機能を箇条書きでまとめる

- プロビジョニング

- ID管理

- ユーザー認証

- ユーザー認可

- SSO(シングルサインオン)

オンプレミス時代の代表的なID管理基盤としては、MicrosoftのActive Directoryが広く使われてきた。現在は、クラウドID基盤としてMicrosoft Entra ID(旧 Azure Active Directory)やOktaなどのIdPを中心に、SaaSやクラウドサービスへのSSO・条件付きアクセスを実現する構成が主流になりつつある。

なお、IAMという言葉は広く使われる。OktaやMicrosoft Entra IDのように、従業員IDを一元管理して複数SaaSへのSSOや条件付きアクセスを提供するものもIAMであり、AWS IAMのようにクラウドリソースへの操作権限を細かく制御するものもIAMに含まれる。

この記事では主に、ゼロトラスト文脈で重要になる「企業全体のユーザーID管理・SSO・条件付きアクセスを担うIAM / IdP」を中心に扱う。

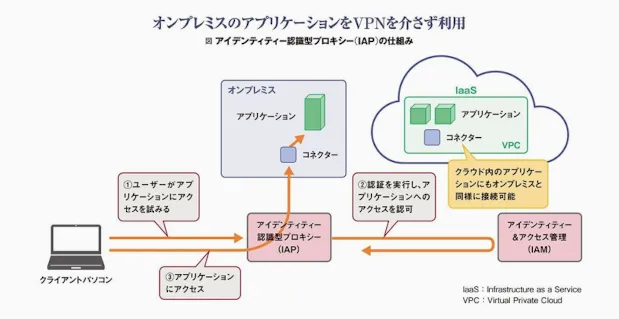

IAP(Identity-Aware Proxy)

日本語では「アイデンティティ認識型プロキシ」と表現される。ゼロトラストにおいて、アプリケーションを保護する上で核となる存在。

ユーザーとアプリケーションの間に入って、通信を仲介するプロキシである。ユーザーがアプリケーションにアクセスするたびにIAMと連携して認可をやり直すため、「アイデンティティ認識型」と呼ばれている。 さらに、オンプレミスの社内ネットワークの内部に「コネクター」というサーバーを設置すると、コネクターとIAPが連携して、オンプレミスにあるアプリケーションがインターネット経由で利用可能となる。通信はIAPが暗号化してくれる。

従来であれば社内ネットワークを「安全」と判断し、社内ネットワークからアプリへのアクセスをいつでも許可していた。それに対してIAPは、アプリへの「関所」となり、アクセスをすべてチェックして可否を判断する。社内ネットワークからのアクセスだからと言って信頼はしない。

以下はIAPの主な機能である

| 機能名 | 概要 |

|---|---|

| コネクター | IAPとアプリケーションの間を中継するサーバーオンプレミスやIaaS内に設置する。コネクター側からクラウドにあるIAPにアウトバウンドの通信を始める |

| エージェント | エンドユーザーの端末にインストールすると、HTTPS以外のプロトコルでもIAP経由でアプリケーションにアクセスできるようになる |

| IAM連携 | IAP経由でのアプリケーション利用の認可をアイデンティティープロバイダー(IAM)にて行う仕組み。IAMの機能によっては、ユーザーの属性や日時、場所、端末の状態、接続先のアプリなどを総合的に見てアクセスの可否を判断するコンテキスト認証を実施したり、多要素認証を求めたりできる |

| 名前解決 | オンプレミスのDNSを使って名前解決をしているアプリケーションであっても、インターネット越しにIAPを通じて接続できるようにする |

| RDP変換 | Akamai Enterprise Application Access(EAA)が備える機能で、Windowsのリモートデスクトップ接続をWebブラウザーから利用可能にする |

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

IAPはVPNに代わる社内アプリへのリモートアクセス手段として注目されている。 IAPとVPNの違いは大きく2つある。

- VPNが社内ネットワークへのアクセスを制御する手法であるのに対して、IAPがアプリを防御する手法である点。IAPではアプリにアクセスするのはコネクターであり、ユーザーは社内ネットワークにあるリソースに直接アクセスはできない。

- VPNのゲートウェイ(終端装置)は外部からアクセス可能にする必要があるのに対して、IAPのコネクターはそうではない。ファイアウォールの内側で運用可能であり、ファイアウォールに穴を開ける必要もない(IAPのコネクターからインターネットにあるIAPに対して通信を行うため)。 これにより、IAPはVPNよりセキュリティが強化できるだけでなく、イントラネットやファイアウォールの設定を変えずに済む。

IAPの基本的な構成では、プロキシであるIAPがHTTP/HTTPSの通信を単純にリダイレクトするだけである。そのため使えるクライアントもWebブラウザのみとなる。 しかし、IAPが提供するエージェントソフトウェアを使用しているPCなどにインストールすると、IAPとエージェントがPCのすべての通信をTLSによってカプセリングするため、クライアント/サーバー型のアプリケーションなどでもIAPで利用可能となる。

この、「すべての通信をTLSなどでカプセリングする」という意味ではVPNによるリモートアクセスと大差がないようにみえる。しかし実際は、VPNが「社内ネットワークに対するアクセス許可」であるのに対して、IAPエージェントを使ったリモートアクセスは「各社内リソースに対するアクセス許可」であるという違いがある。IAPエージェントを使った場合でも、社内リソースに対するアクセスはコネクターが必ず代行する。そのため、ユーザーは許可されたリソース以外にはアクセスできない。

各IAPにおける、IAPエージェントを提供しているか否かは以下の通り(ChatGPT 5.5調べ)

| タイプ | 代表例 | 特徴 |

|---|---|---|

| エージェントレス寄り | Google Cloud IAP、Duo Network GatewayのWeb用途、Microsoft Entra Application Proxy | 主にWebアプリをブラウザー経由で保護する。導入が軽いが、HTTP/S以外の通信には制約が出やすい。 |

| エージェントあり | Akamai EAA、Cloudflare WARP、Zscaler ZPA、Microsoft Entra Private Access、Prisma Access、Netskope、Twingate | TCP、RDP、SSH、SMB、独自プロトコル、社内アプリなども扱いやすい。VPN代替に近い使い方ができる。 |

参考 リモートアクセスの新時代:「IAP(Identity-Aware Proxy)」のすべて|松井真也@登録セキスペ

MDM(Mobile Device Management)

日本語で「モバイルデバイス管理」と呼ばれる。 従業員が仕事に使うスマートフォンやタブレット、パソコンなどの端末を遠隔から管理する仕組みである。最近は端末だけでなく、その上で動くアプリケーションを個別に管理する「モバイルアプリケーション管理(MAM)」としての機能も充実してきている。

MDMはもともとスマートフォンやタブレットなどのモバイル端末管理を指す用語だったが、現在はPC、Mac、スマートフォン、タブレットをまとめて管理するUEM(Unified Endpoint Management)の文脈で使われることも多い。

MDMが備える基本機能は、システム管理の観点から大きく4種類に分けられる。

- IT資産管理ツールとしての機能。端末ごとの資産番号やOSのバージョンなどを自動収集し、「最新のセキュリティパッチが適用されているか、などを明らかにする。

- 端末の初期設定や業務アプリの配布などを一斉に実施する

- 内蔵カメラの起動やSDメモリカードへのアクセスといった端末機能を強制的に禁止する

- リモートロック、リモートワイプ(消去)機能

従来のMDMではBYOD(私有端末の業務利用)との相性が良くなかった。例えばリモートワイプなどを実行すると、写真や連絡帳など、端末内のデータをすべて消去してしまう。これを私有端末に適用してしまうと、個人のデータも削除してしまうことになる。 この点に関してはMAMの管理を追加することで制御が可能になってきている。たとえば、端末に業務アプリが動作する仮想的な領域を作り、その領域の外にある私用アプリから隔離する仕組みを備えている。これにより、業務アプリと私用アプリ間のコピー&ペーストをできなくしたり、特定の業務アプリとその使用データだけを消去する処理なども可能になる。

MDM、MAMを提供している事業者・サービスは以下の通り(ChatGPT 5.5調べ)

| サービス名 | ベンダー | 主な位置づけ | 得意領域 |

|---|---|---|---|

| Microsoft Intune | Microsoft | MDM / MAM / UEM | Windows、Microsoft 365、Entra ID連携 |

| Omnissa Workspace ONE | Omnissa | UEM / MDM / MAM | 大企業向け、Windows / macOS / iOS / Androidの統合管理 |

| Jamf Pro | Jamf | Apple向けMDM / MAM | Mac、iPhone、iPadの高度な管理 |

| Kandji | Kandji | Apple向けMDM | Mac中心のモダンなAppleデバイス管理 |

| Mosyle | Mosyle | Apple向けMDM | 教育機関・中小規模のApple管理 |

| Addigy | Addigy | Apple向けMDM | MSP、情シス向けApple管理 |

| Ivanti Neurons for MDM / UEM | Ivanti | MDM / UEM | 旧MobileIron系、大企業向けモバイル管理 |

| SOTI MobiControl | SOTI | MDM / EMM | Android業務端末、キオスク端末、物流・現場端末 |

| IBM MaaS360 | IBM | MDM / UEM | エンタープライズ向け、AI支援管理 |

| ManageEngine Endpoint Central | Zoho / ManageEngine | UEM / MDM | Windows管理、資産管理、パッチ管理との統合 |

| Miradore | GoTo | MDM | 中小企業向け、比較的シンプルなMDM |

| Hexnode UEM | Mitsogo | UEM / MDM | クロスプラットフォーム、キオスク管理 |

| Scalefusion | Scalefusion | MDM / UEM | Android、キオスク、現場端末管理 |

| Google Endpoint Management | MDM / 基本的な端末管理 | Google Workspace利用企業向け | |

| Cisco Meraki Systems Manager | Cisco | MDM / ネットワーク連携 | Merakiネットワーク製品との統合 |

| LANSCOPE エンドポイントマネージャー クラウド版 | エムオーテックス | 国産MDM / UEM | 日本企業向け、端末管理・セキュリティ |

| Optimal Biz | オプティム | 国産MDM | 日本企業・自治体・教育機関向け |

| CLOMO MDM | アイキューブドシステムズ | 国産MDM | 日本国内のスマホ・タブレット管理 |

| SKYSEA Client View | Sky | IT資産管理 / MDM連携 | PC管理、資産管理、ログ管理寄り |

ゼロトラスト文脈においては上記より、以下のサービスが有力な模様(ChatGPT 5.5調べ)

| 優先度 | サービス | 理由 |

|---|---|---|

| 高 | Microsoft Intune | Entra ID、条件付きアクセス、MAM、端末コンプライアンスとの連携が強い |

| 高 | Jamf Pro | Apple端末の状態をID基盤や条件付きアクセスと連携しやすい |

| 高 | Omnissa Workspace ONE | マルチOS、大規模組織、ID連携、UEMとして強い |

| 中〜高 | Ivanti / IBM MaaS360 | エンタープライズMDMとして実績がある |

| 中 | Google Endpoint Management | Google Workspace中心の組織では導入しやすい |

| 中 | SOTI / Scalefusion / Hexnode | 現場端末・Android端末の統制に強い |

SIEM(Security Information and Event Management)

日本語で「セキュリティ情報イベント管理」と呼ばれる。

- セキュリティ装置

- ネットワーク機器

- 業務アプリケーション

- SaaS

- サーバーやクライアントで稼働するOS

- クライアントを保護するエンドポイント・ディテクション&レスポンス(EDR) などが生成するログデータを収集・分析することで、外部からのサイバー攻撃や従業員による不正行為などを検出する。

最も基本的な機能は「異常検出」である。ログの時系列分析を行い、普段とは異なる”異常”な動きをリアルタイムで検出。セキュリティ・オペレーション・センター(SOC)や、システム管理者などに対して警告を発信する。

近年のサイバー攻撃の傾向では、従業員による不正行為の検出はサイバー攻撃対策として非常に重要である。フィッシングなどによって従業員のPCを乗っ取り、それを足がかりに社内サーバーに侵入する攻撃が相次いでいる。

不正アクセスによる、情報漏えいに関するお知らせとお詫び(2024/2/14更新)|LINEヤフー株式会社 ランサムウェア攻撃による情報漏洩に関するお知らせ | KADOKAWA 事故の概要 | お客様本部について | ベネッセお客様本部

アカウントの乗っ取りなどを検出し防御するためには、さまざまなログを統合的に分析し、ユーザーやデバイスの振る舞いを把握する必要がある。こうした機能は「ユーザー・エンティティ・ビヘイビア・アナリシス(UEBA)」と呼ばれている。

SIEMはコストの問題やログを保存する十分なストレージの構築など、導入の障壁が多かったが、現在はクラウドサービスの普及などでハードルが下がっている。 主なサービスとしては以下の通り(ChatGPT 5.5調べ)

| 分類 | 代表製品 |

|---|---|

| クラウドネイティブSIEMの代表 | Microsoft Sentinel、Google Security Operations |

| 大規模・成熟SOC向け | Splunk Enterprise Security、IBM QRadar、ArcSight |

| 内部不正・行動分析に強い | Exabeam、Securonix |

| EDR / XDR連携重視 | CrowdStrike Falcon Next-Gen SIEM、SentinelOne Singularity AI SIEM、Rapid7 InsightIDR |

| コストや柔軟性重視 | Elastic Security、Wazuh、Graylog |

| ネットワーク製品連携重視 | FortiSIEM |

| クラウドログ・Detection as Code重視 | Panther |

CASB(Cloud Access Security Broker)

日本語ではそのまま「クラウド・アクセス・セキュリティ・ブローカー」と呼ばれる。

SaaSの利用状況を可視化し、ユーザーに適切な利用を促すとともに、マルウェアなどの脅威からデータを守る役割を持つ。

CASBの主な機能としては以下の4つが挙げられる。

- 可視化:社員がどのクラウドサービスを、誰が、どのように使っているかを把握する。例えばSaaSと連携し、保存された機密情報などを社外に共有しようとした場合などに検知しアラートを出す。

- データセキュリティ:企業が定めたルールに基づき、クラウド上で機密性の高いデータが扱われていないかを確認する。機密情報が検出された場合は暗号化やアクセスのブロックを行う。

- コンプライアンス:利用するクラウドサービスの認証機能やデータ保護基準が、国や業界の規制、企業のコンプライアンスに違反していないかを確認する。

- 脅威からの防御:クラウド上のマルウェアや、不正アクセス、不審なアクティビティを検知・遮断する。セキュリティ基準が低く、情報漏洩リスクが高いSaaSなどのアクセスをブロックする。

ブローカーとはイコールで「プロキシ」ともいえる。SaaSへ向かう通信をすべてキャプチャして検査するものとして登場した。

CASBに注目が集まった背景には、「シャドーIT」の蔓延がある。シャドーITとは、企業の管理下にないITサービスやデバイスを、社員が許可なく利用することである。社用デバイスからSaaSをプライベートアカウントで利用することもシャドーITにあたる。 (例:社用PCでChatGPTの個人アカウントを利用する) 一方、管理下にあるITサービスを利用する場合は「サンクションIT」と呼ばれる。

シャドーITによる弊害の例としては、悪意ある社員がサンクションITとしてアクセス許可しているクラウドストレージにプライベートアカウントでログインし、社用PCのローカルにおいた社外秘ファイルを持ち出そうとした場合。クラウドストレージのURLへのアクセスを許可していると、これを検知することも止めることもできない。 CASBはSaaSを使う際のログインアカウントやアップロードするデータの種類に応じて、管理アクションを設定することができる。これによってサンクションIT内での不正利用も防ぐことが可能となる。

テレワークの普及などに伴い、社内のファイアウォールを通らずにインターネットを利用する従業員が増えた。この影響で次々と現れる便利なSaaSの利用などのシャドーITも増加したが、検知や抑止が難しかった(サンクションIT以外の利用は一律禁止し、あとは従業員のモラル任せになりがち)。 CASBの活用によって、SaaSの利用を過度に制限することもなく、セキュリティも確保できる可能性が高まっている。

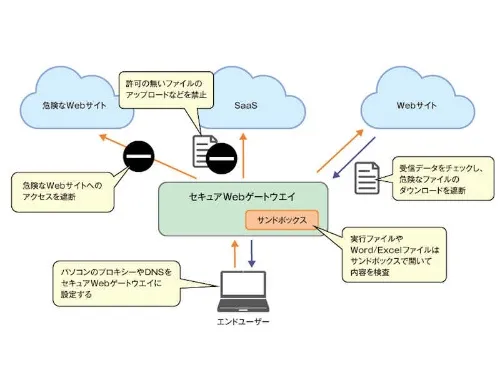

SWG(Secure Web Gateway)

日本語で「セキュアWebゲートウェイ」と呼ばれる。 ユーザーとインターネットの間に常に存在するプロキシとして機能し、ユーザーが社内ネットワーク(オンプレミス)にいる場合も、自宅などの社外ネットワークでリモートワークしている場合であっても、インターネット上の脅威からユーザーを保護する役割を担う。 サービスによっては、CASBとしての機能や、後述のDLPとしての機能を備えるSWGも存在している。

ユーザーがSWGを経由してインターネットを利用するよう強制するために、PCにエージェントを導入し、エンドユーザーが設定などを勝手に変更できないようにするタイプのSWGが一般的である。

以下はSWGの主な機能。

| 機能名 | 概要 |

|---|---|

| プロキシー/DNSサーバー | プロキシーサーバーやDNSサーバーとして機能する |

| SSL復号 | SSLの暗号通信を復号して、通信パケットを詳細に分析する |

| URL/IPアドレスフィルタリング | 不審なURLやIPアドレスへのアクセスをブロックする |

| サンドボックス | 実行ファイルやOfficeファイルをサンドボックスで開いて、不審な振る舞いがないかチェックする |

| マルウェア検出 | 定義ファイルを使ってマルウェアを検出する |

| Web無害化 | WebサイトのHTMLファイルをサーバー上のブラウザーエンジンで描画し、JavaScriptなどを無効化したバージョンのHTMLファイルを再生成してクライアントに送信する |

| クライアントエージェント | ユーザーの端末にインストールし、SWG関連の設定を変更不可にしたり、通信をすべてSWGに送ったりする |

| 情報漏洩防止(DLP) | ユーザーによる業務ファイルのアップロードなどを禁止する |

| CASB | ユーザーによるSaaSなどの利用情報を分析して、許可されてない行動をしていないかチェックする |

| SIEM連携 | ユーザーのログをSIEMに転送する |

引用:ゼロトラストの「門番」、セキュアWebゲートウエイ(SWG)とは | 日経クロステック(xTECH)

引用:ゼロトラストの「門番」、セキュアWebゲートウエイ(SWG)とは | 日経クロステック(xTECH)

セキュアWebゲートウェイとは? | SWGの仕組みと機能 | Cloudflare

SWGの代表的な製品が、Zscaler社のZscaler Internet Accessである。 ゼットスケーラーのクラウドセキュリティが選ばれる理由 | ゼットスケーラー

Zscalerはゼロトラストセキュリティの考えにもとづいて設計されたクラウドベースのセキュリティプラットフォームです。主に「Zscaler Internet Access」、「Zscaler Private Access」、「Zscaler Digital Experience」の3つのサービスを提供しており、社内外問わずセキュアなアクセスの実現と通信トラブル発生時の迅速なトラブルシュートを支援します。

Zscaler(ゼットスケーラー)とは|日立ソリューションズ

Zscaler Internet Access(ZIA)は、ゲートウェイセキュリティーの機能をワンストップでクラウド上で提供するセキュリティーWebプロキシサービスです。

クラウド上に構築されているため、社外からでも社内と同様のセキュリティーレベルで、WebサイトやSaaSアプリケーションに対して、安全で快適なインターネットアクセスを提供します。

Zscalerの仕組みとは?VPNとの違いやセキュリティーの特徴を解説 | 三菱電機デジタルイノベーション株式会社

Zscalerを利用することで、VPNや社内プロキシ、境界型ファイアウォール中心の構成から脱却し、許可されたアプリケーションにだけ接続させられるようにできる。そのため、侵害された時の横展開(ラテラルムーブメント)を防ぐことができる。

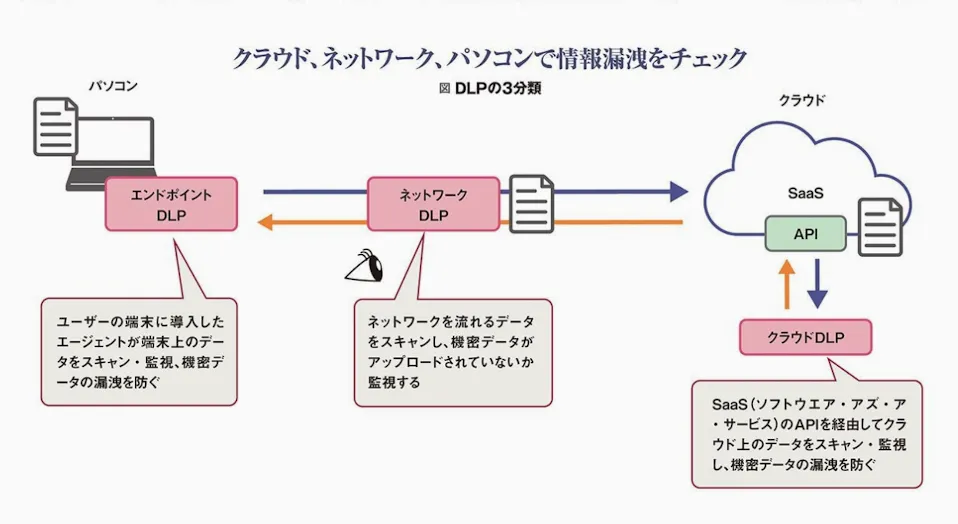

DLP(Data Loss Prevention)

日本語で「情報漏洩防止」と呼ばれ、その名のとおり機密情報の漏洩リスクを低減する仕組みである。 機能を実行する場所によって、以下の3分類に大別される。

- エンドポイントDLP

- ネットワークDLP

- クラウドDLP

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

引用:すべてわかるゼロトラスト大全 さらばVPN・安全テレワークの切り札 | 日経クロステック | 工学 | Kindleストア | Amazon

従来の境界型セキュリティの考え方においては、ファイアウォールなどによって守られた社内ネットワークを信頼できる安全な場所と認識し、保護すべきファイルはその中に納めておく、という手法が取られていた。しかしゼロトラストの考え方においては、社内ネットワークを安全な場所とみなさない。

DLPの主な機能としては、以下の通りである。

| 機能名 | 概要 |

|---|---|

| タグ | ファイルに付与するメタデータで、DLPが機密情報を検出するのに用いる |

| DLPポリシー | キーワードなどDLPがファイル中から検索する機密情報に関するポリシー。DLPベンダーが「マイナンバーと思われる数字列」と住所・氏名と思われる文字列が含まれていたら個人情報といった具合に、ポリシーをテンプレートとして提供している |

| 画像認識機能 | 画像ファイルに含まれる文字列やパスポートなどのスキャンを認識する機能 |

| 監視 | 機密情報の流出を端末、ネットワーク経路などで監視する仕組み。ファイルのメール送信やWebサイトへのアップロード、SaaS(ソフトウェア・アズ・ア・サービス)からのダウンロード、USBメモリーなどの外部ストレージへのコピーなどを監視する |

| アクション | 機密データの漏洩リスクを検知した際に、漏洩を防止するためユーザーに対してアクションを起こす機能。情報共有のブロックや多要素認証、管理者へのアラートなどによって漏洩を防ぐ |

DLPにおいては、どのような情報をどのように保護するかの「ルール」を設定する。機密情報を定義して検出できるようにするルールと、機密情報を検出したときに実行するアクションを定義するルールの2つがある。これらのルールが「DLPポリシー」と呼ばれる。 従来は機密情報などを含むファイルに対してキーワードなどに基づくタグ(メタデータ)を付与し、DLPはタグの種類などによってファイルに機密情報が含まれるかどうかを判断していた。 最近のDLPでは、ファイルの中に含まれるキーワードやキーワードがファイル中に存在する数などを機密情報の検出のルールとして定義し、ルールに合致するファイルをリアルタイムで検出できるようになっている。

代表的なDLPのサービスとしては以下のとおり(ChatGPT 5.5調べ)

| サービス名 | ベンダー | 主な分類 | 特徴 |

|---|---|---|---|

| Microsoft Purview Data Loss Prevention | Microsoft | 統合DLP / Microsoft 365 DLP | Microsoft 365、Teams、SharePoint、OneDrive、Exchange、Endpointとの連携に強い |

| Symantec Data Loss Prevention | Broadcom | エンタープライズDLP | Endpoint、Network、Storageを広くカバーする老舗DLP |

| Forcepoint DLP | Forcepoint | エンタープライズDLP | リスク適応型制御、メールDLP、CASB連携、生成AI利用制御などに対応 |

| Trellix Data Loss Prevention | Trellix | エンタープライズDLP | 旧McAfee系。Endpoint DLPやNetwork DLPに強み |

| Proofpoint Enterprise DLP | Proofpoint | メール / ユーザーリスク重視DLP | メールセキュリティ、内部不正、ユーザーリスク分析との連携に強い |

| Palo Alto Networks Enterprise DLP | Palo Alto Networks | SASE / SSE統合DLP | Prisma Access、Prisma SaaS、Next-Generation Firewallなどと統合 |

| Netskope One DLP | Netskope | CASB / SSE統合DLP | SaaS、Web、クラウド利用の可視化・制御に強い |

| Zscaler Data Loss Prevention | Zscaler | SWG / SSE統合DLP | ZIA、ZPA、CASB、SWGと連携し、Web・SaaS経由の漏えい対策に強い |

| Cisco Secure Access / Cisco Umbrella DLP | Cisco | SSE / SWG統合DLP | DNS、SWG、CASB、ZTNAと統合してWeb/SaaS利用を制御 |

| Skyhigh Security DLP | Skyhigh Security | CASB / SSE統合DLP | 旧McAfee系の流れを持ち、SaaS・クラウド利用のDLPに強い |

| Digital Guardian DLP | Fortra | Endpoint / データ保護DLP | 知的財産、設計情報、ソースコード保護などに強い |

| GTB Technologies DLP | GTB Technologies | エンタープライズDLP | 高精度なデータ検出、Endpoint / Network / Cloud DLPに対応 |

| CoSoSys Endpoint Protector | CoSoSys | Endpoint DLP | USB制御、端末上のデータ持ち出し制御に強い |

| ManageEngine Endpoint DLP Plus | ManageEngine | Endpoint DLP | 中小〜中堅企業向け。端末上の機密データ利用を制御 |

| Google Cloud Sensitive Data Protection | Google Cloud | クラウドDLP / データ検出 | 旧Cloud DLP。機密データの検出、分類、匿名化、マスキングに強い |

| Amazon Macie | AWS | クラウドデータ検出 / S3向けDLP | S3内の機密データや個人情報を検出・分類する |

| Nightfall AI | Nightfall AI | SaaS / API型DLP | Slack、GitHub、Google Drive、生成AI利用などのSaaS DLPに強い |

| Metomic | Metomic | SaaS DLP | Google Workspace、Slack、Notion、JiraなどSaaS上の機密情報検出に強い |

| Cyberhaven | Cyberhaven | データ追跡型DLP | データの流れや文脈を追跡し、内部不正や情報持ち出しを検知 |

| Code42 Incydr | Code42 | Insider Risk / DLP | 従業員によるソースコード・設計書・機密ファイルの持ち出し検知に強い |

「ゼロトラストセキュリティ」「ゼロトラストネットワーク」の表記の違い

調べていくうちに、「ゼロトラスト」を表現する語彙がさまざまであったため整理しておきたい。 これらについては明確に標準用語として定義されているわけではなく、以下のような使い分けが行われているという理解で良さそうである。

| 表記 | 意味 | 対象範囲 | 使われやすい文脈 |

|---|---|---|---|

| ゼロトラスト | 「何も無条件に信頼しない」という考え方・原則 | 概念全体 | セキュリティ思想、設計原則 |

| ゼロトラストセキュリティ | ゼロトラストの考え方に基づくセキュリティ対策全般 | IAM、MDM、EDR、SIEM、CASB、SWG、DLP、ZTNAなど | セキュリティ戦略、全体アーキテクチャ |

| ゼロトラストネットワーク | ゼロトラストの考え方に基づくネットワーク設計・アクセス制御 | ZTNA、マイクロセグメンテーション、通信制御、VPN代替、IAPなど | ネットワーク構成、リモートアクセス、通信経路の設計 |

| ゼロトラストアーキテクチャ / ZTA | NISTなどでよく使われる、より標準的な表現 | 企業インフラ・業務フロー全体 | 標準文書、設計指針、政府・公的資料 |

以下の記事でも「ゼロトラストセキュリティ」および「ゼロトラストネットワーク」について、上記の整理と同じような解説が行われているため引用しておく。

「ゼロトラスト」は考え方(概念)であり、その考え方をもとにしたセキュリティ対策へのアプローチが「ゼロトラストセキュリティ」である、と理解しておけばよいでしょう。前述の「境界型セキュリティ」と対になる言葉です。

ゼロトラストとは?従来型セキュリティとの違い・導入ポイントを紹介|ICT Digital Column 【公式】NTTPCコミュニケーションズ

ゼロトラストネットワークとは、ゼロトラストの考え方に基づいて設計されたネットワークのことです。つまり、社内ネットワークでさえも信用できず、リスクを孕んだものとしてネットワークを構築しています。

ゼロトラストとは?次世代ネットワークセキュリティと境界型との違い | ESET

今回の記事のように、IAM、IAP、MDMなどの技術要素を横断的に含めて語る場合は、「ゼロトラストセキュリティ」という言葉で説明しても良さそうだ。 一方で、IAP、VPN代替、境界型防御の文脈から社内ネットワークの分離などを語る場合、「ゼロトラストネットワーク」という言葉を使うのが適切かと思われる。

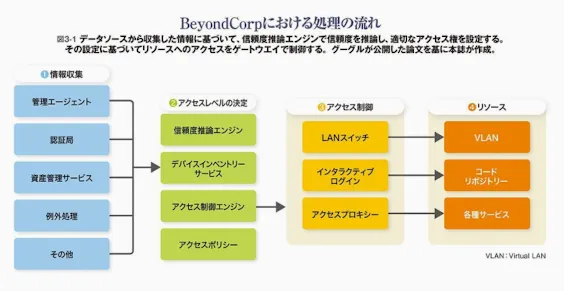

BeyondCorp

Googleが構築したゼロトラストのネットワークモデル。 自社が2009年下旬から2010年上旬のサイバー攻撃(オーロラ作戦)の被害を受けたことから、10年近くかけて構築された。 ここではBeyondCorpの概要、および仕組みについて少しだけ触れておく。

「オーロラ作戦」について

2010年初頭に報道されたサイバー攻撃事件であり、Googleをはじめとする多数の大手企業が標的となりました。この攻撃は、特にインターネットエクスプローラー(IE)の脆弱性を悪用した高度な標的型攻撃(APT:Advanced Persistent Threat)として注目されました。オーロラ作戦は、中国政府に関連するハッカーグループによる攻撃とされており、主な目的は企業の知的財産や個人情報の窃取とされています。

攻撃の対象には、GoogleのほかにもAdobe、Yahoo!、Symantec、Morgan Stanley、Juniper Networksなどの企業が含まれ、金融、IT、製造業など多岐にわたりました。オーロラ作戦は、企業や政府がサイバーセキュリティ対策を見直す契機となり、特に標的型攻撃に対する備えの必要性を広く認識させた事件として知られています。

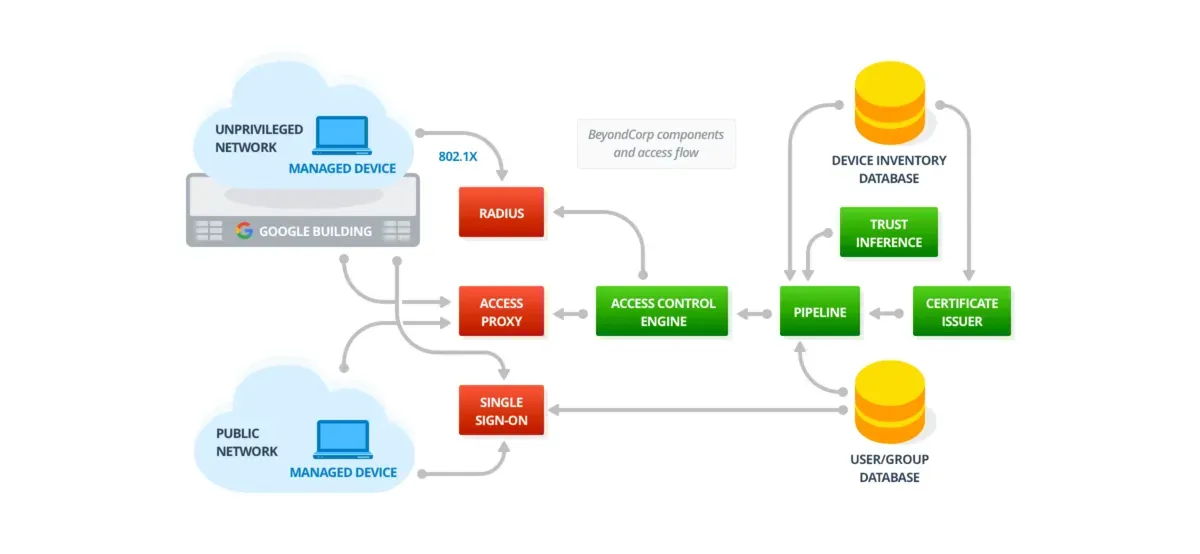

以下はBeyondCorpによる処理の流れである。

引用:グーグル流ゼロトラスト「BeyondCorp」を読み解く - 基礎から理解、ゼロトラストネットワーク:日経クロステック Active

この中でコアコンポーネントとされているのは、以下の3つ。

- デバイスインベントリーサービス

- 信頼度推論エンジン

- アクセスプロキシ

デバイスインベントリーサービス

端末の情報を収集する仕組みであり、アクセス権限の判定に必要な情報を規定している。 以下は収集する情報の例。

| 分類 | 収集する情報の例 | |

|---|---|---|

| セキュリティ状態 | セキュリティ対策ソフトの導入状況、設定状態 | |

| OS情報 | OSバージョン、パッチ適用状況 | |

| 構成情報 | インストールされたソフトウェア、端末設定 | |

| ネットワーク情報 | 所属するサブネット、VLAN、接続先情報 | |

| 管理情報 | 事前に設定したデバイス属性、所有者、利用者、所属部門 |

信頼度推論エンジン

デバイスインベントリーサービスから得られた情報から、アクセスの都度、信頼度を評価する。

代表的なものとして、以下のような情報を組み合わせる。

| 観点 | 見る情報の例 |

|---|---|

| デバイスの正当性 | 会社管理端末か、デバイス証明書があるか、インベントリーDBに登録されているか |

| OS・パッチ状態 | OSバージョン、セキュリティパッチ適用状況 |

| セキュリティ状態 | EDR/ウイルス対策の有効性、ディスク暗号化、スクリーンロック、改ざん有無 |

| デバイス属性 | 端末種別、モデル、所有者、管理部門、利用者 |

| ユーザー情報 | 所属、役割、雇用形態、グループ、権限 |

| 認証状態 | MFA済みか、認証強度、直近の認証状況 |

| アクセス文脈 | 場所、ネットワーク、時間帯、アクセス先アプリ、リスク |

| BeyondCorpにおけるTrust Tierは、主にデバイスの信頼度を表す階層として扱われる。サービスやネットワークなどの各リソース側にも、最低限必要とされるTierが割り振られており、デバイスのTierがそれを満たしているかが判定の起点となる。 | |

| ただし、実際のアクセス可否はTrust Tierだけで決まるわけではなく、ユーザーID、所属、認証状態、アクセス先アプリのポリシーなどと組み合わせて判断される。 |

あくまで例であってこのとおりではないが、Trust Tierのイメージは以下の通り。

| Trust Tier | デバイス・ユーザー状態 | 許可されるアクセス例 |

|---|---|---|

| Tier 0 | 未管理端末、状態不明、MFA未実施 | 公開情報、低リスクなサービスのみ |

| Tier 1 | 管理端末だが一部条件不足 | 一般的な社内ポータル |

| Tier 2 | 管理端末、MFA済み、基本セキュリティ要件を満たす | 通常の業務アプリ |

| Tier 3 | 管理端末、最新パッチ、EDR有効、強い認証済み | 顧客情報、管理画面、重要 |

| Tierは動的に変化する。たとえば同じ利用者、同じ端末でも、未使用期間が長くなってセキュリティ更新プログラムが未適用になるとTierが低くなり、従来までと同じリソースにアクセスできなくなったりする。 |

アクセスプロキシ

BeyondCorpの論文のうち1本はアクセスプロキシの説明に費やされている。 usenix.org/system/files/login/articles/login_winter16_05_cittadini.pdf BeyondCorpの中核をなしていると言える。

アクセスプロキシはデバイスからのアクセスを集約する。負荷が集中するものの、Googleが提供するクラウドサービスの基盤技術である「Googleフロントエンド」を拡張しているので、スケーラビリティは確保できるとしている。

アクセスプロキシは、ユーザーから内部アプリへの入口として機能し、ユーザー認証、デバイス信頼度、アクセスポリシーなどの情報をもとに、リクエストを対象アプリへ中継してよいかを判断する。

引用:What is Google’s BeyondCorp?. BeyondCorp is Google’s implementation… | by _m1le5 | Medium

引用:What is Google’s BeyondCorp?. BeyondCorp is Google’s implementation… | by _m1le5 | Medium

アクセスプロキシはHTTP/HTTPSに対応したリバースプロキシとして働くため、Webアプリケーションに基づくサービスやアプリケーションは移行しやすい。 問題となるのはカスタムアプリなど、HTTP/HTTPSを使わない固有のプロトコルを使ったサービスである。たとえばSSHを使う場合だが、こうしたプロトコルはHTTPSのパケットで包むことでトンネルを形成し、アクセスプロキシを通すようにしている。

参考

BeyondCorp ゼロトラスト企業セキュリティ | Google Cloud

GoogleのBeyondCorpとは?ゼロトラストネットワークの本質を理解する ##GoogleCloud - Qiita

ゼロトラストの元祖!Googleのビヨンドコープの話-水色のパンダ団日記

参考

ゼロトラストを巡っては、非常に多くの誤解が存在します。特に、ゼロトラストは、本当はとてもシンプルな考え方なのに、とても複雑なものだと捉えられがちです。他の方がゼロトラストについて書いたドキュメントの中には、あまりに複雑で私にも理解できないものまであるくらいです(笑)

ゼロトラストは誤解だらけ?キンダーバーグ氏が語るその本質とは|ブログ|NRIセキュア